14.10.2016

Cómo contrarrestar un ataque informático en cinco pasos

Cómo contrarrestar un ataque informático en cinco pasos

El monográfico ‘Ciberseguridad, la protección de la información en un mundo digital’ analiza con profundidad los nuevos desafíos a los que nos enfrentamos en el mundo de la seguridad y la privacidad.

La fuga de datos es uno de los principales problemas de seguridad para usuarios, empresas y organizaciones. Ejemplos de esta amenaza los encontramos en la fuga de datos que sufrió eBay y que pudo afectar a un total de 128 millones de usuarios, o la que experimentó el Gobierno de EE.UU. en junio de 2015, que se estima que afectó a 4 millones de empleados de la Administración federal. Son datos recogidos en el último informe sobre ciberseguridad publicado por Fundación Telefónica, disponible en descarga gratuita.

Nos encontramos en un momento en el que la mayoría de la sociedad comienza a ser consciente de que la manera tradicional de abordar la seguridad en el mundo digital empieza a ser insuficiente, pues no ofrece soluciones ante las nuevas situaciones. El estudio ‘Ciberseguridad, la protección de la información en un mundo digital’, de Fundación Telefónica, trata de ofrecer una visión global de la ciberseguridad al mostrar las tendencias actuales y los desafíos que se deben afrontar en un futuro próximo para que el mundo digital sea un entorno seguro que inspire la confianza necesaria para impulsar nuevas inversiones por parte de las empresas y su adopción por parte de los usuarios.

Los robos más importantes de información pueden afectar a tres tipos de aspectos:

Económico: si te roban las contraseñas o tienen acceso a sistemas online como bancos, Paypal, bitcoins…

Lúdico: se refiere a la pérdida de fotografías, acceso a información sensible como repositorios en la nube…

De «imagen»: si roban cuentas de las redes sociales, pueden llegar a suplantar la identidad y dañarla.

¿CÓMO ACTUAR ANTE UN ATAQUE INFORMÁTICO?

Si desafortunadamente se ha producido un ataque y los equipos o sistemas se han visto infectados, es importante actuar en varios campos. Por un lado, dar una respuesta técnica y, si finalmente se ha producido un robo de identidad o robo de datos, se debe acudir a las fuerzas y cuerpos de seguridad del Estado e iniciar acciones legales para que los delitos que se hayan podido cometer no queden impunes.

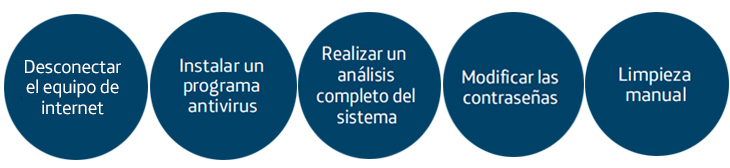

Para dar una respuesta técnica es primordial seguir cinco pasos con los que se podrá prevenir un robo de datos o acotar el impacto negativo del ataque.

En primer lugar, hay que desconectar el equipo de Internet. Con la desconexión se podrá impedir que el virus que infectó el equipo continúe propagándose por la red y que se produzca una nueva infección después de la limpieza.

En segundo lugar, y si esto no se había realizado ya con anterioridad, instalar un programa antivirus. Es muy recomendable utilizar herramientas proactivas mejor que reactivas, por lo que es deseable instalar un software que incluya capacidades de detección proactiva de amenazas. Si ya contábamos con un antivirus, otra acción fundamental es la de descargar y actualizar la base de firmas del antivirus para conseguir un análisis más eficiente del equipo.

En tercer lugar se debe realizar un análisis completo del sistema. Es muy importante analizar por completo todos los discos del equipo en busca de amenazas o daños.

La cuarta acción que se debe abordar es modificar todas las contraseñas de cualquier servicio que requiera autenticación. Con este procedimiento eliminaremos toda posibilidad de robo de credenciales por parte de los cibercriminales que se encuentran detrás del malware.

Por último, y en caso de resultar necesario, se debería realizar una limpieza manual porque no siempre es suficiente con escanear el sistema y realizar una limpieza automatizada. Para poder llevar a cabo de una forma eficaz esta tarea, es recomendable identificar el tipo de malware responsable del ataque para buscar el método más adecuado de desinfección.

DENUNCIAR ES ESENCIAL

En cuanto a las acciones legales que se pueden emprender si se ha sufrido un ataque informático, un robo de datos o suplantación de identidad en Internet, la primera y más importante es la de denunciar el ataque ante los cuerpos y fuerzas de la seguridad del Estado o la OSI (Oficina de Seguridad del Internauta). Denunciar es esencial, ya que gracias a la denuncia es posible investigar y perseguir este tipo de delitos 2.0. Según el Ministerio del Interior, en 2014, el 95 % de los ciberdelitos quedaron impunes, de ahí la importancia de denunciar.

LOS HÁBITOS DE LOS USUARIOS

Según se desprende de una encuesta de hábitos realizada por Telefónica, la mayoría de los usuarios de Internet siguen confiando en los antivirus como fórmula preferida para proteger su privacidad. Se observa que la mayoría de estas medidas delegan la protección de su privacidad en poseer software especializado, como antivirus o filtros de anuncios, en vez de medidas activas como cambios en los hábitos. La excepción más reseñable de comportamiento activo con respecto a la seguridad es desconectar o tapar la webcam, hábito que llega al 43 % de los internautas y alcanza al 45,7 % en el caso de las mujeres y el 54,4 % entre los jóvenes entre 20 y 24 años.

LAS EMPRESAS Y SUS POLÍTICAS DE SEGURIDAD

El principal peligro por el que las empresas se preocupan a la hora de tener en cuenta sus políticas de seguridad es evitar la destrucción de los datos que estas utilizan en su operación, aspecto que es tenido en consideración en un 94,7 %; seguido de la revelación de datos confidenciales, que es considerado por el 77,9 % de las empresas de menos de 10 empleados y por el 85,5 % de las empresas con más de 250 que tienen planes de seguridad. Respecto a la frecuencia con la que se revisan estas políticas, dos de cada tres empresas comprobaron los planes en los últimos doce meses y tan solo una baja porción de ellas lo hizo hace más de veinticuatro, lo que demuestra que existe un interés por actualizarse en aspectos relacionados con la seguridad. De nuevo se aprecia que las empresas de mayor tamaño realizan revisiones de estos planes con mayor frecuencia, posiblemente al disponer más habitualmente de empleados expertos en IT.